In un precedente articolo abbiamo parlato del Phishing, che rappresenta la modalità d’attacco più diffusa (oltre il 75% degli attacchi vengono portati proprio dalle email di phishing).

Ma quello che è più preoccupante è il fatto che in oltre il 90% dei casi le email di phishing ci vengono inviate per veicolare un Ransomware.

Ma quello che è più preoccupante è il fatto che in oltre il 90% dei casi le email di phishing ci vengono inviate per veicolare un Ransomware.

Oggi i Ransomware rappresentano la minaccia più diffusa per professionisti, aziende ed anche privati. L’Italia è nel mondo uno dei paesi che subisce il maggior numero di attacchi ransomware, a causa del basso livello di cultura informatica degli utenti. Perché per difendersi dai ransomware servono gli strumenti informatici di sicurezza, ma serve soprattutto la capacità dell’utente di conoscere il rischio per riuscire ad evitarlo.

Come ci attaccano i Ransomware e cosa possiamo fare per difenderci? Il web è pieno di migliaia di articoli, più o meno tecnici e più o meno utili, per spiegarci come fare. Proverò qui a riassumere in modo semplice ed il più possibile efficace le buone regole per non incappare in queste “disgrazie” (in molti casi si tratta di una vera disgrazia: ci sono state aziende che a causa di un ransomware hanno perso irrimediabilmente tutti i propri dati e hanno dovuto chiudere).

BREVE STORIA DEI RANSOMWARE

Ci sono stati casi di ransomware fin dagli anni ’90 (prodotti soprattutto da hacker russi), ma la nascita ufficiale e la diffusione di questo malware si può collocare attorno al 2013: uno dei primi ransomware comparso si chiamava Cryptolocker e questo nome è ancora oggi molto usato per indicare in generale i ransomware. Purtroppo le varietà sono cresciute in modo esponenziale, come si può vedere nell’infografica sottostante:

Ormai ne esistono molte migliaia di varianti, alcune più efficaci ed altre più artigianali. I tipi più diffusi (cioè quelli che hanno creato i maggiori danni) sono:

Cryptolocker (2013), CryptoWall (novembre 2013), CryptoWall 4.0 (ottobre 2015), CTB-Locker (metà 2014), TorrentLocker (febbraio 2014), Ransom32 (fine dicembre 2015), TeslaCrypt 3.0 (gennaio 2016), Locky (febbraio 2016), CryptXXX (inizio 2016), Petya (marzo 2016). E l’elenco cresce ogni giorno…

Di alcuni di questi (quelli realizzati peggio) si è riusciti a trovare le chiavi di decrittazione, per altri invece ancora oggi non esiste soluzione (se non pagando il riscatto, come vedremo in seguito).

COSA SONO I RANSOMWARE

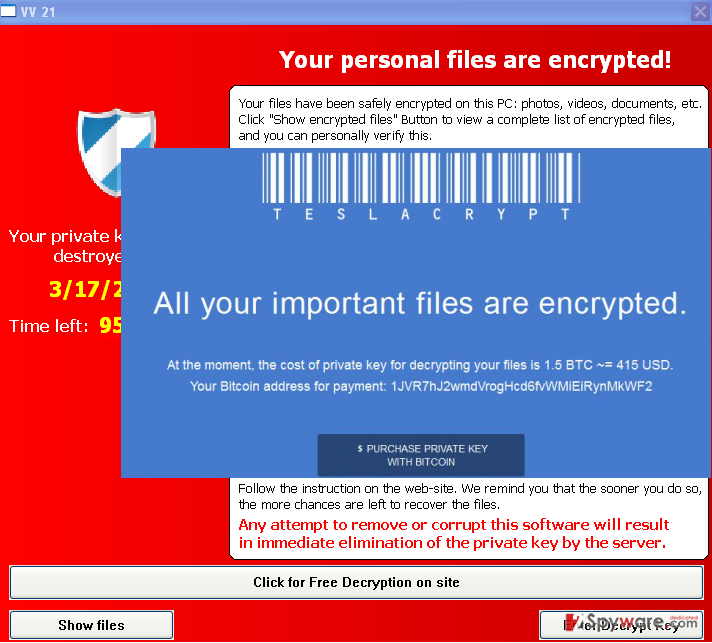

Tecnicamente questi malware appartengono alla categoria dei Trojan horse crittografici. La parola “Ransomware” deriva dall’unione di due parole: “ransom” (riscatto) e “malware” e descrive bene la finalità dello strumento, che ha un solo scopo: l’ESTORSIONE. Ci criptano i file dei nostri computer e poi ci chiedono un riscatto: da poche centinaia di euro, fino a diverse migliaia (il riscatto medio è circa 300 $). Il riscatto deve essere pagato attraverso la rete TOR (The Onion Router) in Bitcoin (una criptovaluta che garantisce all’hacker l’anonimato e la non tracciabilità del pagamento). Quasi sempre il cyber criminale impone un limite di tempo entro il quale pagare il riscatto (in genere 72 ore). Trascorso questo tempo, i file saranno persi per sempre o, in alcuni casi, il prezzo del riscatto viene aumentato.

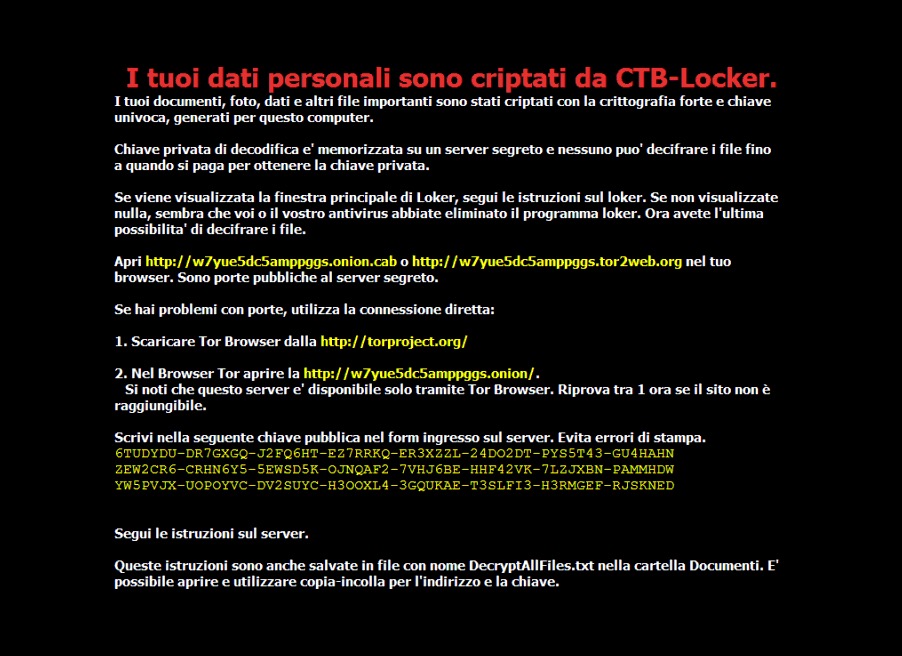

Come fare a pagare il riscatto? Dietro all’industria del ransomware non ci sono semplici hacker, ma vere e proprie organizzazioni criminali che hanno raggiunto un alto livello di efficienza ed organizzazione: quindi, dopo averci criptato tutti i file, faranno comparire nel computer attaccato una schermata dove vengono date dettagliate istruzioni per accedere alla rete TOR e pagare il riscatto. E molte volte queste istruzioni sono addirittura in italiano, come si può vedere nella figura sottostante.

La maggioranza delle vittime di ransomware risiede in Europa o negli Stati Uniti (fonte McAfee). L’Italia è tra i Paesi più colpiti a livello mondiale e tra i primissimi in Europa per numero di attacchi (fonte Trendmicro e Symantec).

Altro aspetto preoccupante: questa minaccia si sta diffondendo anche sul mobile. Nel 2015, infatti, il 17% delle infezioni da ransomware ha colpito devices mobili e questo numero è destinato a crescere, di pari passo con la diffusione degli smartphones.

La consapevolezza che il crimine informatico può offrire guadagni facili – e con bassissimo rischio – ha creato un ulteriore fenomeno, che ritengo particolarmente inquietante: il “Ransomware-as-a-Service” (RaaS). Oggigiorno nel Dark Web vengono offerti software Ransomware che chiunque può “acquistare”, personalizzare e diffondere per infettare vittime, criptare i loro documenti e chiedere un riscatto in bitcoin. Il rischio del Ransomware-as-a-Service è che questo tipo di minacce diventino fin troppo facili da sfruttare per chiunque.

RANSOMWARE: COME ATTACCANO

I vettori d’infezione utilizzati dai ransomware sono sostanzialmente i medesimi usati per gli altri tipi di attacchi malware:

- Email di phishing: ne ho parlato in questo articolo.

- Navigazione su siti compromessi: il cosiddetto “drive-by download” da siti nei quali sono stati introdotti (in genere da parte di hacker diversi dal proprietario del sito) exploit kit che sfruttano vulnerabilità dei browser, di Adobe Flash Player o altri.

- All’interno (in bundle) di altri software che vengono scaricati: per esempio programmi gratuiti che ci promettono di “crackare” software costosi per utilizzarli senza pagare.

- Attacchi attraverso desktop remoto (RDP): attacchi con furto di credenziali per accedere ai server e prenderne il controllo.

Il phishing è il vettore più diffuso: oltre il 75% degli attacchi è portato con messaggi di posta elettronica. A tutti noi sarà capitato di ricevere email da spedizionieri, o con false bollette allegate o, l’ultima e più preoccupante, addirittura dalla “Procura della Repubblica”! Sono evidentemente email di phishing, ma le statistiche ci dicono che nel 30% dei casi questi messaggi vengono aperti dagli utenti ed addirittura nel 13% vengono cliccati anche gli allegati e i link presenti nelle email permettendo così l’infiltrazione del malware!

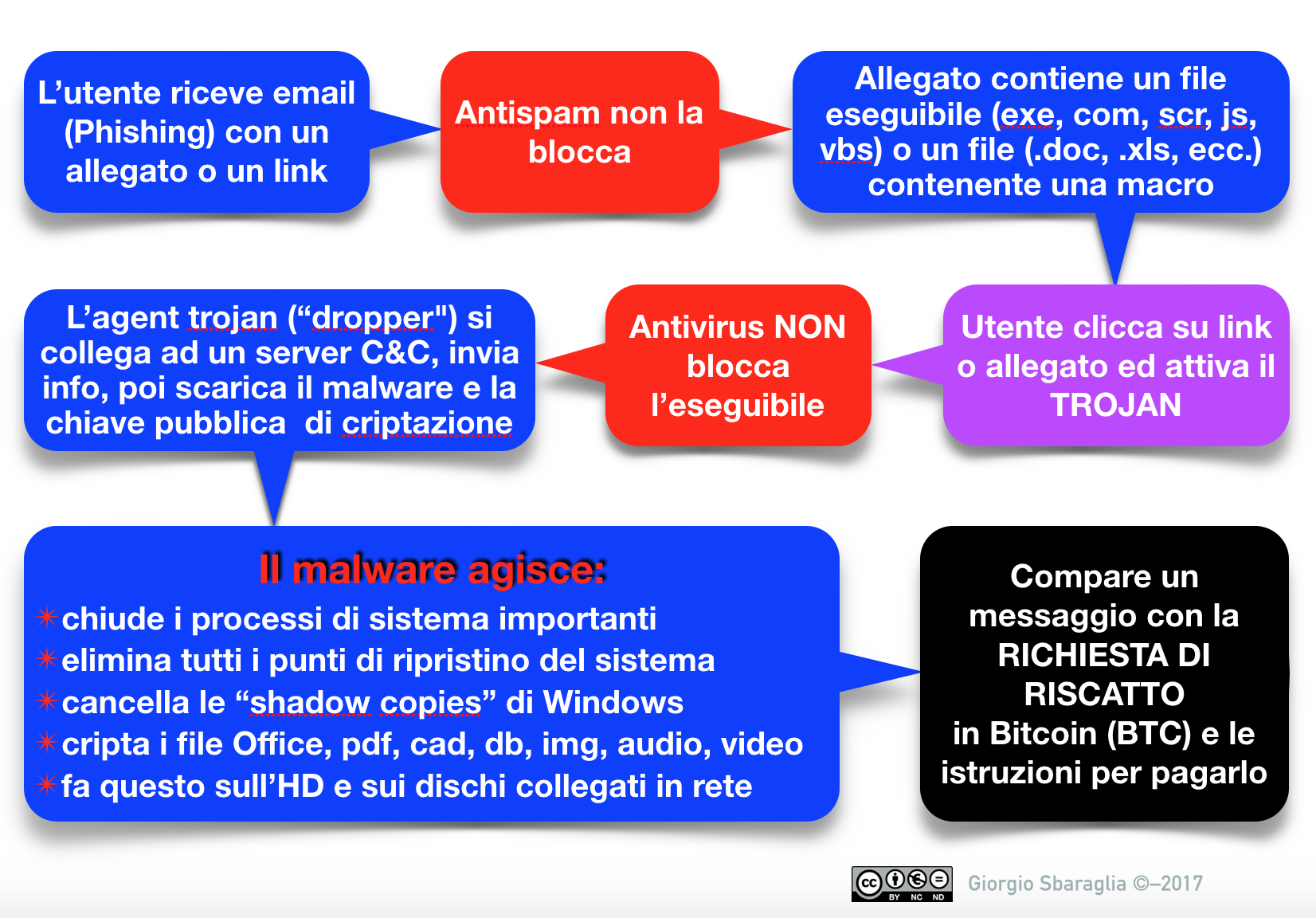

In questa infografica è illustrata in dettaglio la modalità di attacco di un ransomware. Le caselle in rosso stanno ad indicare le fasi nelle quali i nostri sistemi di difesa (antispam ed antivirus) non riescono a bloccare l’attacco (come purtroppo e frequentemente accade).

Dunque il meccanismo d’attacco del ransomware è noto e relativamente semplice. Ma come è possibile che le persone continuino a cadere in questi tranelli?

Ce lo spiega il cosiddetto “Social Engineering” che si potrebbe icasticamente definire come: “Fregare il prossimo con la psicologia”.

Scopo degli aggressori è indurre l’utente a fidarsi del contenuto del messaggio e quindi eseguirne i comandi. Il social engineering è fatto apposta per aggirare Antivirus, Firewall e fare leva sulle debolezze e sulla curiosità delle persone. E purtroppo funziona…

Per evitare truffe di questo tipo, quindi, non ci si deve fidare mai dei link contenuti all’interno dei messaggi, perché possono essere falsificati in mille modi.

RANSOMWARE: COME DIFENDERSI?

Nonostante la virulenza e la diffusione dei ransomware, non è necessario essere un genio dell’informatica per difendersi! Basterebbero le semplici regole pratiche che spiego nei miei corsi e che qui cercherò di illustrare brevemente:

- Non aprire mai gli allegati di email di dubbia provenienza. Nel dubbio è consigliabile chiedere al mittente se quella email è autentica!

- Fare attenzione alle email provenienti anche da indirizzi noti (potrebbero essere stati hackerati secondo una modalità di falsificazione nota come “spoofing”).

- Abilitare l’opzione “Mostra estensioni nomi file” nelle impostazioni di Windows: i file più pericolosi hanno l’estensione .exe, .zip, js, jar, scr, ecc. Se questa opzione è disabilitata non riusciremo a vedere la reale estensione del file.

- Disabilitare la riproduzione automatica (“autorun”) di chiavette USB, CD/DVD e altri supporti esterni e, più in generale, evitare di inserire questi oggetti nel nostro computer se non siamo certi della provenienza. Questa modalità di attacco si chiama “Baiting”: consiste nell’utilizzare un’esca per una persona in grado di accedere ad un determinato sistema informatico (una sorta di cavallo di Troia). In pratica viene lasciato incustodito in un luogo comune (ingresso dell’azienda, mensa, bagno pubblico) un supporto di memorizzazione come una chiavetta USB o un hard disk contenenti malware (che si attiveranno appena l’oggetto sarà collegato al computer). E la curiosità umana fa sì che in molti casi questa esca (bait) funzioni e la persona inserisca la chiavetta sconosciuta nel proprio computer… Il famoso cyberattacco del 2010 alla centrale nucleare di Natanz in Iran è stato portato proprio con una chiavetta USB che ha introdotto il micidiale malware Stuxnet all’interno (ne parlo in questo articolo: “La Guerra Cibernetica: il caso più famoso”.

- Disabilitare l’esecuzione di macro da parte di componenti Office (Word, Excel, PowerPoint). Una macro malevola potrebbe essere contenuta in un allegato in formato Office ed attivarsi automaticamente a seguito di un nostro clic.

- Aggiornare sempre i sistemi operativi ed i browser. In generale è buona regola installare sempre e subito le “patch” (gli aggiornamenti) di sicurezza che ci vengono proposti dai produttori dei software che abbiamo installati.

- Evitare il jailbreak di dispositivi iOS e il rooting di quelli Android: servono solo ad abbassare le protezioni dei nostri devices.

- Utilizzare – quando possibile – account senza diritti da amministratore: se viene violato un account con privilegi ed accessi di amministratore, l’attaccante potrà utilizzare gli stessi privilegi per compiere più azioni e fare maggiori danni. Viceversa un utente non-amministratore ha privilegi limitati e le stesse limitazioni si trasferiranno in mano all’attaccante

- Installare servizi Antispam efficaci ed evoluti. Non riusciranno a bloccare tutte le email di phishing, ma i migliori riescono a raggiungere un’efficienza comunque superiore al 95%.

- Network Access Control: creare reti aziendali “Guest” per ospiti e visitatori.

- Implementare soluzioni di tipo “User Behavior Analytics” (UBA) sulla rete aziendale (analisi anomalie traffico web). Questi strumenti rappresentano oggi la protezione più avanzata contro i ransomware: analizzano il comportamento di ciascun utente dell’azienda e sono in grado di capire se si stanno verificando eventi “anomali” (quali per esempio un traffico dati superiore alla media, l’accesso ad indirizzi IP classificati come malevoli, l’accesso e la scrittura in cartelle di sistema che non dovrebbero essere utilizzate). Alla rilevazione di eventi anomali e sospetti, possono isolare il computer incriminato e bloccare (quantomeno circoscrivere) l’attacco.

- Implementare l’uso di Sandboxing: questi strumenti sono in genere presenti nei sistemi UBA (di cui al punto precedente) e consentono di analizzare in un ambiente isolato (appunto la “sandbox”) i file sospetti in entrata.

- Assicurarsi che i plugin che si utilizzano (Java, Adobe Flash Player, ecc.) siano sempre aggiornati. Questi plugin – è noto – rappresentano una via d’ingresso preferenziale per la maggior parte dei cyber attacchi. Averli sempre aggiornati riduce le vulnerabilità di cui sono affetti (anche se non le elimina completamente).

- Disabilitare lo Windows Scripting Host (se non lo si usa).

- Fare sempre attenzione prima di cliccare su banner (o finestre pop-up) in siti non sicuri. Non possiamo qui entrare in dettaglio, ma vi ricordo che i ransomware ci possono colpire non solo attraverso il phishing, ma anche visitando siti che sia stati “infettati”, con una modalità definita “drive-by download”.

- Backup frequente dei propri dati. Questa è una regola fondamentale: se nonostante tutto un ransomware riesce a colpirci, l’unica salvezza è aver i propri dati salvati in un altro luogo. Ed è importante che il backup venga eseguito spesso ed in modo completo. Troppo spesso, di fronte al disastro di dati criptati da un ransomware, mi trovo davanti aziende che scoprono di avere un backup “vecchio di alcuni mesi” (è successo!), oppure eseguito in modo incompleto (“qualcosa non ha funzionato…”). In questi casi rimane solo l’opzione di pagare il riscatto… Ma anche pagare il riscatto non ci dà la garanzia di recuperare i nostri dati: secondo statistiche (fonte Kaspersky), nel 20% dei casi i cybercriminali non forniscono la chiave di decriptazione, anche se il riscatto viene pagato!

Ho preso un Ransomware: cosa posso fare? In questo articolo spiego quali sono le opzioni possibile e come gestire correttamente ciascuna di esse.

CONCLUSIONI

In ogni cyber attacco c’è sempre almeno un ERRORE UMANO (il ransomware non può agire senza una nostra azione che glielo permetta).

I sistemi Antivirus installati non sono sufficienti a difenderci (è ormai noto che gli antivirus “tradizionali” non sono più in grado di bloccare i ransomware più aggressivi).

Non sottovalutare fattore umano: è importante formare il personale a tutti i livelli. L’errore di una sola persona può compromettere i dati di tutta l’azienda.

In sintesi: Il miglior Anti-Phishing é sempre l’UTENTE.

Il WEB è diventato un luogo pericoloso? Sì, ma possiamo difenderci!

© Copyright 2017 Giorgio Sbaraglia

All rights reserved.