Il 20 febbraio 2024 la National Crime Agency (NCA) UK ha comunicato di aver preso il controllo dei servizi di LockBit, il gruppo di criminalità informatica più aggressivo al mondo, smantellando l’intera infrastruttura della cyber gang.

Si tratta di un’operazione denominata Operation Cronos portata a termine dalla NCA assieme alla Federal Bureau of Investigation (FBI) e in collaborazione con polizie di altri nove Paesi. In questo link il comunicato stampa della NCA del 20 febbraio 2024.

Sono stati arrestati due membri di LockBit in Polonia e Ucraina, sono stati congelati oltre 200 conti di criptovaluta collegati al gruppo e sono stati bloccati anche 28 server appartenenti ad affiliati di LockBit.

LockBit è attiva da circa quattro anni: è nata nell’autunno 2019 e successivamente si è ribrandizzata nel giugno 2021 “LockBit 2.0” e poi a giugno del 2022 “LockBit 3.0”.

La gang è cresciuta fino a diventare il gruppo leader per il maggior numero di vittime pubblicate sul loro sito darkweb, superando Conti ad inizio 2022.

In questi ultimi anni gli attacchi ransomware di LockBit hanno preso di mira migliaia di vittime in tutto il mondo, compreso l’Italia, e hanno causato perdite per miliardi di sterline, dollari ed euro, sia per il pagamento del riscatto che per i costi di recupero.

Tra gli attacchi recenti e più famosi di Lockbit in Italia ricordiamo quello a Westpole nel dicembre 2023, che ha causato il blocco dei sistemi della società Pa Digitale e, di conseguenza, di molti enti locali e nazionali.

A settembre 2020 ha aperto il “sito di rivendicazione” o Data-leak-site (DLS), applicando il modello di business della doppia estorsione.

Nell’immagine sotto si può vedere il famigerato Data-leak-site di Lockbit nel dark web, dove vengono esposte tutte le aziende che sono state attaccate ed alle quali sono stati rubati i dati. Tra le vittime vediamo anche la Boeing, che è stata attaccata nel 2023 ed i cui dati sono stati pubblicati: quando questo avviene il banner sul DLS passa dal rosso al verde e questo indica che la vittima non ha pagato il riscatto richiesto per la double extortion.

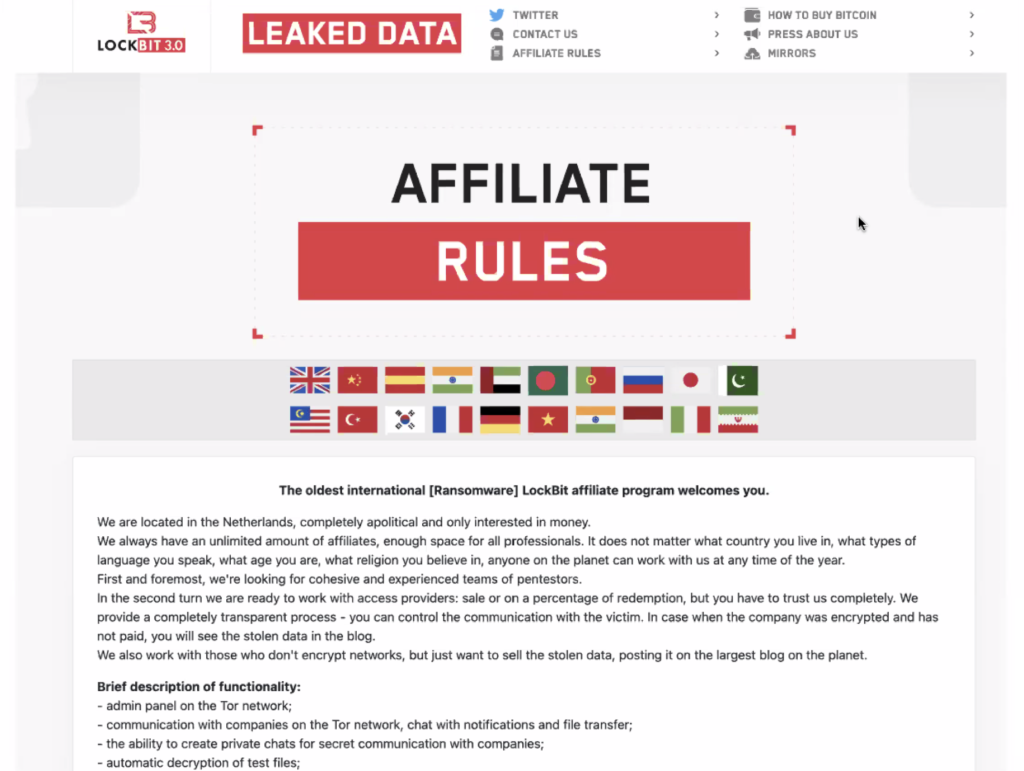

Il gruppo era molto attivo anche nel ransomware-as-a-service: vendeva il suo ransomware ad una rete di hacker o “affiliati”, fornendo loro gli strumenti e l’infrastruttura necessari per portare a termine gli attacchi. Nell’immagine sotto vediamo la pagina del darkweb di Lockbit ove venivano indicate le “Affiliate Rules”, le regole per affiliarsi e “rivendere” il ransomware di Lockbit.

In questo momento queste immagini non appaiono più: il sito di LockBit nel darkweb (a questo link: http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/) risulta bloccato e sotto il controllo della NCA (vedere figura sotto): appaiono anche i loghi delle polizie del mondo che hanno partecipato all’operazione Cronos (tra i quali purtroppo non compare l’Italia).

NCA ha anche ottenuto il codice sorgente della piattaforma LockBit e altre informazioni dai loro sistemi sulle loro attività e su coloro che hanno lavorato con loro. Non solo: ha ottenuto oltre 1.000 chiavi di decrittazione e nei prossimi giorni verranno contattate le vittime per aiutarle a recuperare i dati criptati.

Un’altra buona notizia per le vittime: sul sito di NoMoreRansom è stato già reso disponibile il decryptor per Lockbit 3.0, realizzato dalla polizia giapponese.

Il Direttore generale della National Crime Agency, Graeme Biggar, ha dichiarato: “Questa indagine condotta dall’NCA è un’operazione rivoluzionaria di disarticolazione del gruppo di criminalità informatica più dannoso al mondo. Dimostra che nessuna operazione criminale, ovunque si trovi e per quanto avanzata, è fuori dalla portata dell’Agenzia e dei nostri partner. Il nostro lavoro non si ferma qui. LockBit può cercare di ricostruire la propria impresa criminale.”Questa operazione dimostra che le azioni di contrasto al cybercrime hanno assunto un approccio più deciso ed aggressivo da parte delle maggiori polizie del mondo. L’operazione fa infatti seguito ad altri sequestri di siti web di bande ransomware come ALPHV/BlackCat e Hive e dimostra che la collaborazione in atto tra vari Stati sta ottenendo risultati finalmente importanti nel contrasto al cybercrime.

Un mio personale commento: Lockbit stava “esagerando” con gli attacchi, che erano ormai migliaia. Troppi attacchi, troppa visibilità. E questo li ha esposti ad un’azione mirata da parte delle maggiori polizie del mondo.

Ora si tratterà di capire se e in quanto tempo Lockbit riuscirà a riorganizzarsi e ripartire. Non è ancora finita.

È molto probabile – come già successo in passato – che LockBit “rinasca” con un altro brand: queste organizzazioni criminali sono strutture liquide, distribuite nell’intero pianeta e l’infrastruttura informatica può essere facilmente recuperata o replicata.

© Copyright 2024 Giorgio Sbaraglia

All rights reserved.

Quest’opera è distribuita con Licenza Creative Commons Attribuzione – Non commerciale – Non opere derivate 4.0 Internazionale.