Il tema degli “Exploit Web” è un argomento che ogni IT manager dovrebbe conoscere e saper trattare, perché questi exploit sono ampiamente utilizzati dai cyber criminali per condurre attacchi.

Leggi tutto “Exploit web: cosa sono e come difendersi”

Cyber Security by Giorgio Sbaraglia

Il Web è diventato un luogo pericoloso? Possiamo difenderci!

Il tema degli “Exploit Web” è un argomento che ogni IT manager dovrebbe conoscere e saper trattare, perché questi exploit sono ampiamente utilizzati dai cyber criminali per condurre attacchi.

Leggi tutto “Exploit web: cosa sono e come difendersi”Continuo a ricevere numerose email e telefonate da persone preoccupate che mi chiedono come comportarsi di fronte ad un’email minacciosa – e perentoria – che hanno ricevuto. Si tratta in effetti di un phishing di Sextortion con caratteristiche tali da suscitare attenzione ed ansia in chi lo ha ricevuto.

Leggi tutto “Continuano i “porno ricatti” via mail”

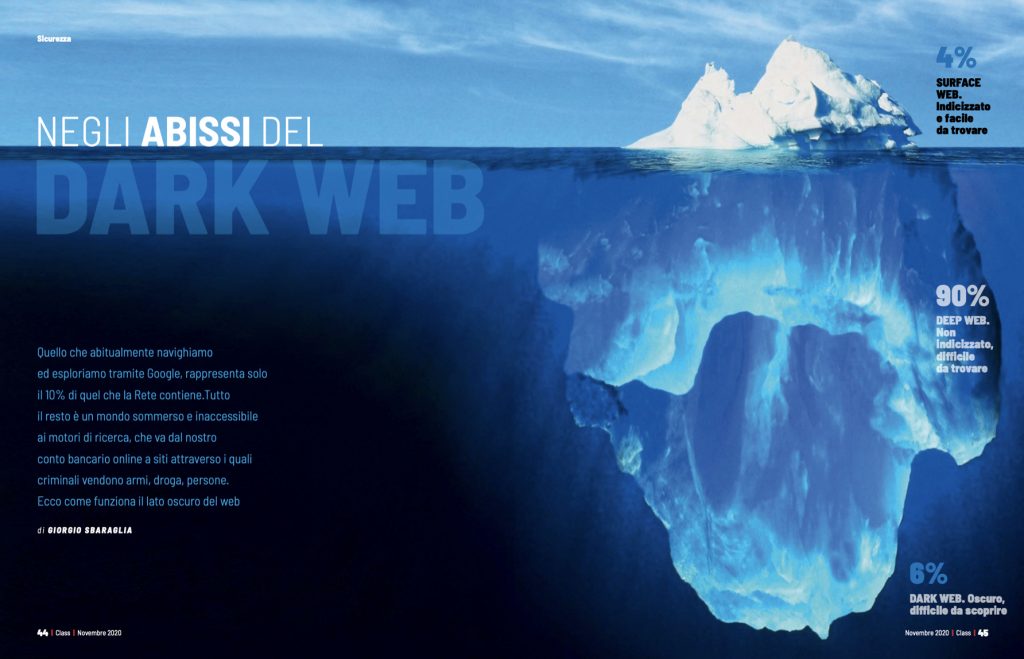

La rivista CLASS nel numero 411 di Novembre 2020 ha pubblicato un mio articolo dal titolo “Negli abissi del Dark Web”

Leggi tutto “Articolo su CLASS “Negli abissi del Dark Web” (Novembre 2020)”Pochi sanno che il web che tutti usiamo è solo una minima parte di un oceano immenso. La parte più estesa di questo oceano si chiama Deep Web.

Si parla poi anche di Dark Web, che è “il lato oscuro del web” e, contrariamente a quello che molti credono, non è il Deep Web, ma ne rappresenta una piccola frazione.

Leggi tutto “Navigare nel Dark web con Tor”

Si chiama Collection#1 ed in questi giorni la notizia del Data Breach da 773 milioni di password rubate è apparsa su tutti i media, descritta con grande enfasi e con accenti allarmistici. Vediamo di farne una sintesi, per capire quello che è accaduto e – soprattutto – come fare per proteggersi.

Leggi tutto “Collection#1: una sintesi del Data Breach da 773 milioni di password”

Nel mondo del cybercrime l’hacker singolo è stato sostituito da vere e proprie organizzazioni criminali strutturate come aziende in grado di offrire soluzioni criminali pronte all’uso. Leggi tutto “Crime as a Service (CaaS): cos’è e come funziona”