Giovedì 3 maggio 2018 è stata la GIORNATA MONDIALE DELLE PASSWORD.

Istituita nel 2013, la giornata mondiale delle password ricorre annualmente ogni primo giovedì del mese di maggio. Mi piace ricordare che oggi le password sono le chiavi della nostra casa digitale e quindi vanno trattate con la stessa attenzione con cui trattiamo la nostra casa “fisica”: nessuno lascerebbe la chiave sulla porta di casa… ma con le password commettiamo un errore del genere. In realtà sono tanti – e molto frequenti – gli errori che tutti noi facciamo con le password.

Uno degli errori più comuni che si commettono nella gestione delle proprie password è quello di utilizzare la medesima password in molti siti diversi. Ricordare password complesse, con il solo aiuto della memoria, non è semplice. Quindi la maggior parte di noi preferisce utilizzare la STESSA PASSWORD (magari anche abbastanza forte) in un gran numero di servizi sul web.

Questa è una pessima e pericolosa abitudine, per i motivi che andrò ad illustrare.

Cominciamo con una storia, vera e molto istruttiva.

Attacco a LinkedIn: nel 2012 il sito del noto social è stato violato e sono stati resi pubblici 6,5 milioni di account. Quattro anni dopo, nel 2016 un hacker di nome Peace ha messo in vendita sul Darkweb, per l’importo di 5 Bitcoin (circa 3.000 $) 117 milioni di credenziali (login+password) di LinkedIn. Questi dati risalivano allo stesso data breach di quattro anni prima.

Pochi giorni dopo, a giugno 2016 gli account LinkedIn, Twitter (@finkd) e Pinterest di Mark Zuckerberg sono stati violati da un gruppo di hacker di nome OurMine Team: si può vedere qui sotto il tweet scritto dagli hacker sul profilo Twitter di Zuckerberg.

La cosa più sorprendente di tutta la vicenda è stata scoprire che Mark Zuckerberg, un personaggio che grazie al web è diventato ad appena trent’anni uno degli uomini più ricchi del mondo, usava per tutti i suoi account social la stessa password di LinkedIn del 2012, e che questa password era “dadada”!

Negli stessi giorni, i medesimi hackers OurMine Team hanno violato l’account Twitter di Jack Dorsey (@Jack): “Hey, its OurMine, we are testing your security” e quello Quora e Twitter di Sundar Pichai (CEO Google). Anche in questi casi la violazioni degli account è stata possibile perché gli utenti (non persone qualunque, ma esponenti di spicco della Silicon Valley!) utilizzavano la STESSA PASSWORD sui diversi account social.

L’insegnamento che si trae da questo episodio è molto chiaro e ci evidenzia una delle regole essenziali sul corretto uso delle password: Non utilizzare la stessa password in account diversi, perché se non possiamo evitare che il nostro provider venga violato (non dipende da noi ed anche siti molto famosi hanno subito attacchi), possiamo almeno impedire che tutti i nostri account vengano hackerati in un colpo solo a causa dell’utilizzo di una sola password.

Per rendersi conto quanti siano i siti (anche famosi!) che sono stati violati. consiglio di visitare l’ottimo sito https://haveibeenpwned.com/PwnedWebsites realizzato da Troy Hunt (uno dei maggiori esperti mondiali di cyber security), che ha raccolto in un database oltre 5 miliardi di account violati nei Data Breach che si sono verificati.

Nella homepage dello stesso sito (che è assolutamente serio) è presente una maschera nella quale si può digitare il proprio username (in genere un indirizzo email) e verificare se tale username risulta coinvolto in qualcuno dei data breach noti:

Se il nostro username è stato violato, viene indicato in quale data breach (e quindi in quale sito) ciò è accaduto. In tal caso, consiglio assolutamente di cambiare immediatamente la relativa password.

Se il nostro username è stato violato, viene indicato in quale data breach (e quindi in quale sito) ciò è accaduto. In tal caso, consiglio assolutamente di cambiare immediatamente la relativa password.

Una volta in possesso di un archivio di credenziali rubate (se ne trovano tante, in vendita nel Darkweb), gli hacker cominciano a testarle sui vari servizi in rete, un’operazione proficua, ma molto lunga. Ora è possibile velocizzare il processo di verifica utilizzando Shard, uno strumento a riga di comando che è stato sviluppato per consentire agli utenti di testare se una password che utilizzano per un sito è utilizzata per accedere ad alcuni dei servizi più popolari, tra cui Facebook, LinkedIn, Reddit, Twitter o Instagram. Il codice del tool Shard è disponibile su GitHub.

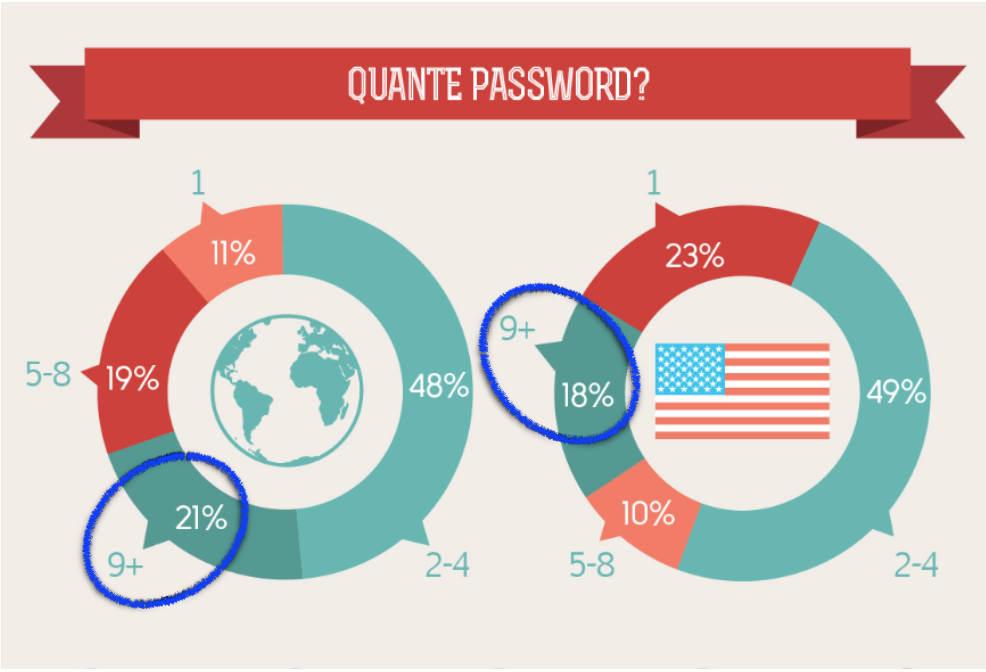

Il riutilizzo delle password è davvero una pessima abitudine, ma molto diffusa: come si vede nell’infografica sopra riportata, solo il 21% (nel mondo) ed il 18% (negli USA) usa 9 o più password diverse. La maggior parte degli utenti (circa la metà) usa solo da 2 a 4 password in tutto, ovviamente ripetendole in siti diversi. Nel migliore dei casi gli utenti utilizzano una password di base cui aggiungono specifiche sequenze di caratteri per accedere ai vari servizi. Potremo quindi trovarci che l’utente Pippo usi la password “pippo01” per accedere al servizio A e la password “pippo02” per accedere al servizio B. Piccole modifiche al codice di Shard potrebbero consentire al tool di rilevare in maniera semplice questo genere di password, e siate certi che i cybercriminali apporteranno tali migliorie all’algoritmo di calcolo.

Oggi l’unica potenziale limitazione del tool è il numero di tentativi da un singolo indirizzo IP, limitazione che può essere facilmente superata da un attaccante in possesso di una botnet.

Conclusione: molto meglio avere password TUTTE DIVERSE. E come fare allora a ricordarle tutte? Usando un Password Manager, come spiego in dettaglio in questo articolo.

Su questo tema segnalo anche l’articolo “The Real Life Risks Of Re Using The Same Passwords” tratto dal sito https://pixelprivacy.com/ dell’amico Bill Hess, che, come mi ha scritto, si pone la missione di realizzare “A site all about making the online world a little safer”.

© Copyright 2018 Giorgio Sbaraglia

All rights reserved.

![]()

![]()

Quest’opera è distribuita con Licenza Creative Commons Attribuzione – Non commerciale – Non opere derivate 4.0 Internazionale.