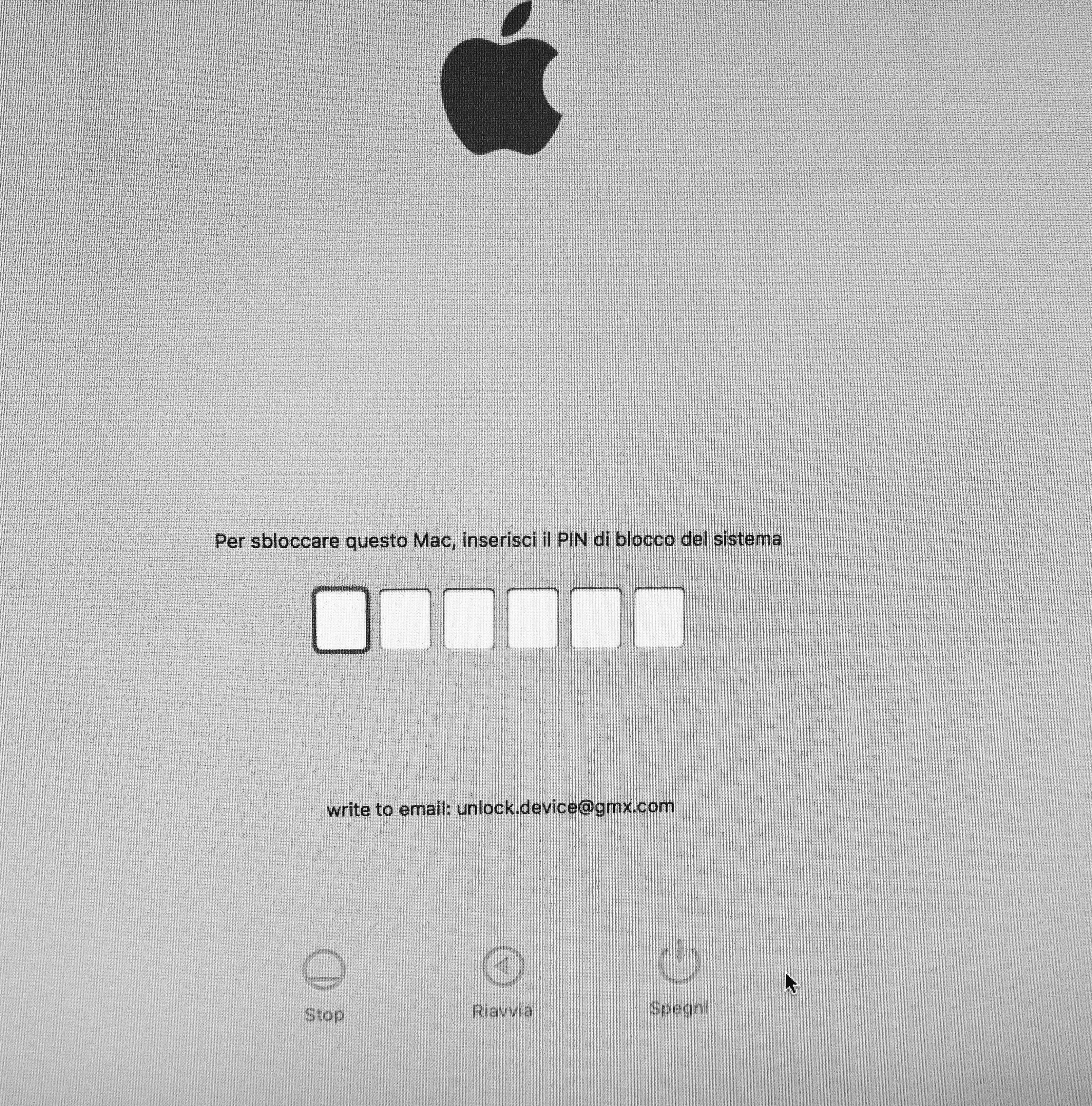

Qualche giorno fa sono stato chiamato da un amico che si è trovato improvvisamente con il suo iMac bloccato. Quando tentava di accedere all’iMac compariva questa inquietante schermata:

ed era impossibile sbloccare il computer, perchè l’amico non disponeva del PIN di sblocco da digitare.

Cosa era successo?

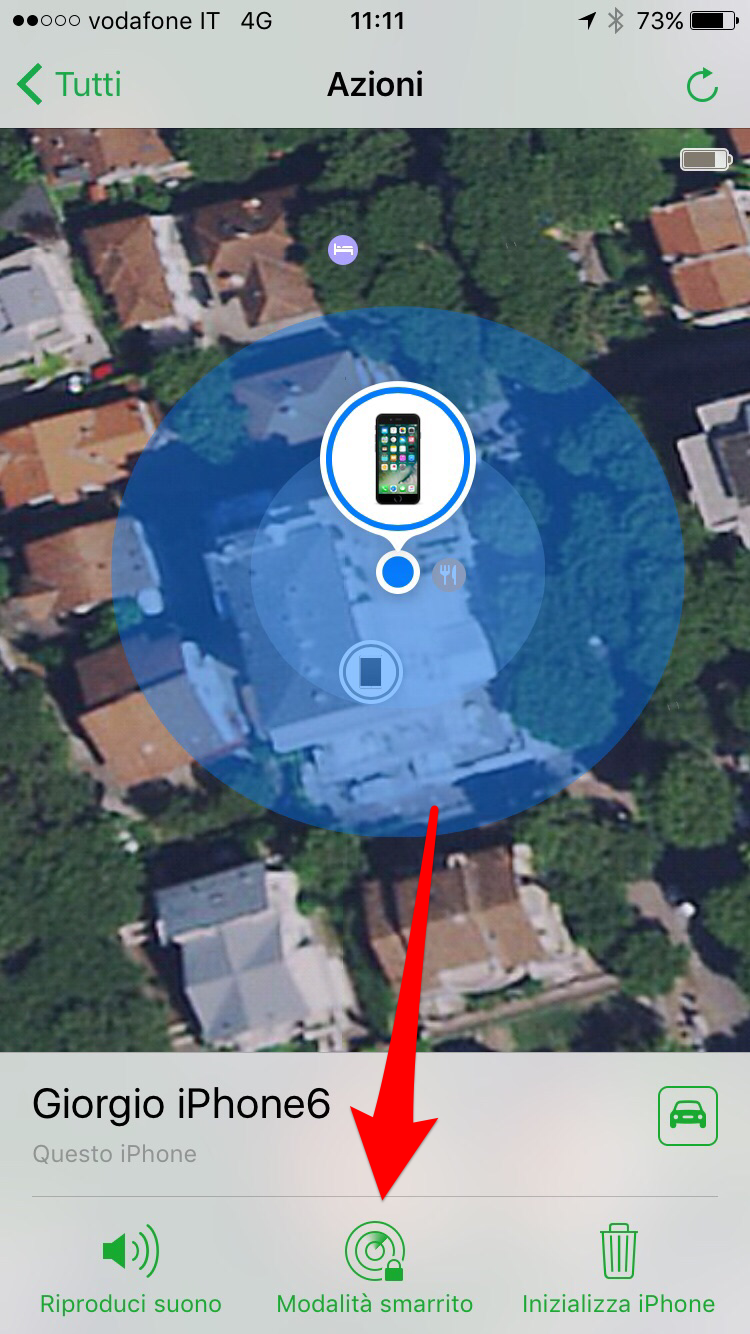

Semplicemente un hacker era riuscito ad impossessarsi delle sue credenziali iCloud, con le quali era entrato nel suo ID Apple e – attraverso le funzionalità di “Trova il mio Mac” – gli aveva bloccato il suo dispositivo Apple. Come è noto (spero…) a tutti gli utenti Apple, esiste la comoda funzione “Trova il mio iPhone” e “Trova il mio Mac” che ci permettono di rintracciare e/o bloccare il dispositivo Apple se è stato perso o rubato. Purtroppo in questo caso, la funzione era stata usata da qualcun’altro con finalità di ricatto. Questo hacker, dopo essere entrato nel suo ID Apple ha attivato la “Modalità smarrito” (“Lost Mode” in inglese), inserendo un codice di blocco (di sei cifre) che è il solo che può sbloccare il Mac o l’iPhone. Oltre a questo codice, ha inserito un messaggio che invita a contattare l’indirizzo email unlock.device@gmx.com.

Purtroppo in questo caso, la funzione era stata usata da qualcun’altro con finalità di ricatto. Questo hacker, dopo essere entrato nel suo ID Apple ha attivato la “Modalità smarrito” (“Lost Mode” in inglese), inserendo un codice di blocco (di sei cifre) che è il solo che può sbloccare il Mac o l’iPhone. Oltre a questo codice, ha inserito un messaggio che invita a contattare l’indirizzo email unlock.device@gmx.com.

Si tratta a tutti gli effetti di una richiesta di riscatto (“ransom”), ma non è tecnicamente un attacco ransomware, come siamo abituati a vedere in questi ultimi anni. È semplicemente un attacco phishing, anche se con richiesta di riscatto.

COME È POTUTO ACCADERE?

Si tratta di un attacco noto da tempo, ma che in questa calda estate 2017 sembra si sia diffuso anche in Italia.

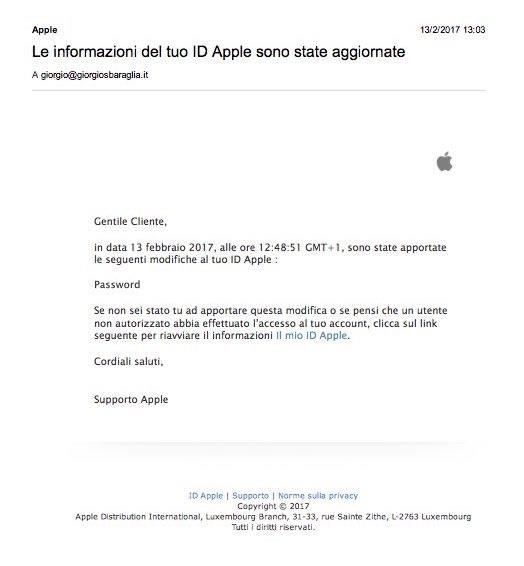

Molto semplicemente, come ho detto, qualcuno si è impossessato delle nostre credenziali iCloud (ID Apple e la relativa password). In genere siamo stati noi stessi a consegnargliele, cadendo in un attacco di phishing.  Si riceve un’email apparentemente proveniente da Apple (ed in genere abbastanza ben confezionata, come si può vedere nell’immagine che riporto qui) che ci segnala un accesso “sospetto” al nostro ID Apple e ci invita a collegarci al link indicato per cambiare le credenziali di accesso.

Si riceve un’email apparentemente proveniente da Apple (ed in genere abbastanza ben confezionata, come si può vedere nell’immagine che riporto qui) che ci segnala un accesso “sospetto” al nostro ID Apple e ci invita a collegarci al link indicato per cambiare le credenziali di accesso.  Non si tratta di un alert di Apple, ma di un banale messaggio di phishing: se l’utente clicca sul link, si troverà in una finta (“fake”) pagina Apple (come si vede nell’immagine sopra), nella quale gli viene richiesto di inserire le proprie credenziali ID Apple. Se lo fa, le si consegnano su un piatto d’argento ai cybercriminali che diventeranno padroni del nostro iCloud. A questo punto potranno fare molte cose: rubarci i dati di iCloud (foto, contatti, backup, ecc.) ed anche cambiare la password e bloccare gli altri iDevice collegati allo stesso ID Apple. Addirittura potrebbero resettare il dispositivo (con la funzione “Inizializza”). Un disastro totale!

Non si tratta di un alert di Apple, ma di un banale messaggio di phishing: se l’utente clicca sul link, si troverà in una finta (“fake”) pagina Apple (come si vede nell’immagine sopra), nella quale gli viene richiesto di inserire le proprie credenziali ID Apple. Se lo fa, le si consegnano su un piatto d’argento ai cybercriminali che diventeranno padroni del nostro iCloud. A questo punto potranno fare molte cose: rubarci i dati di iCloud (foto, contatti, backup, ecc.) ed anche cambiare la password e bloccare gli altri iDevice collegati allo stesso ID Apple. Addirittura potrebbero resettare il dispositivo (con la funzione “Inizializza”). Un disastro totale!

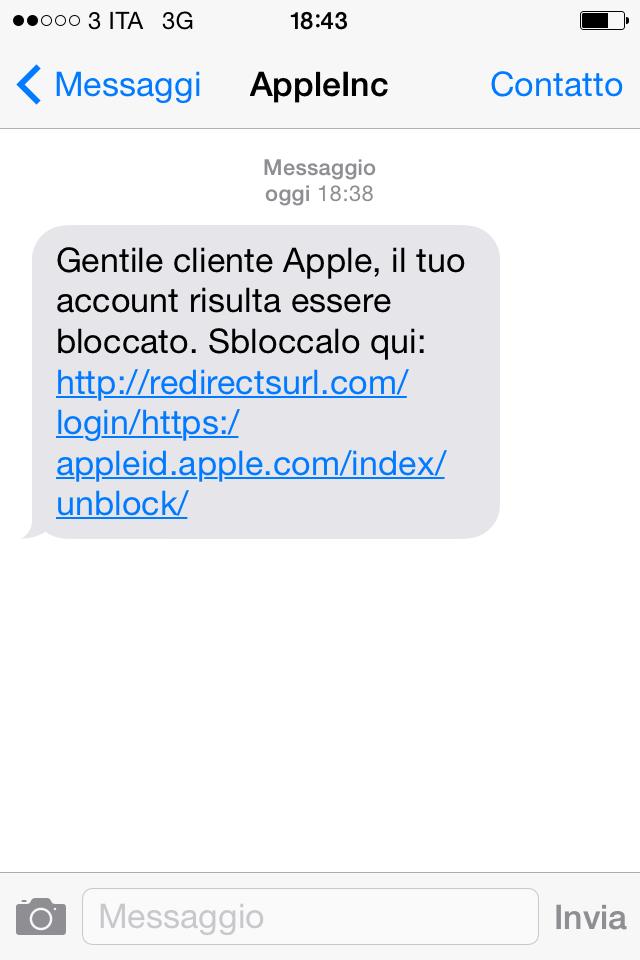

In altri casi il phishing potrebbe essere portato attraverso un SMS (come rappresentato in figura). Nel messaggio è riportato un link apparentemente legato ad Apple. Ma con un poco di attenzione ci potremmo accorgere che nel link c’è la parola “redirectsurl” nel mezzo. Chiaramente finiremo in un sito malevolo creato appositamente per rubarci le credenziali!

In altri casi il phishing potrebbe essere portato attraverso un SMS (come rappresentato in figura). Nel messaggio è riportato un link apparentemente legato ad Apple. Ma con un poco di attenzione ci potremmo accorgere che nel link c’è la parola “redirectsurl” nel mezzo. Chiaramente finiremo in un sito malevolo creato appositamente per rubarci le credenziali!

Esiste anche un’ulteriore possibilità: senza utilizzare tecniche di phishing, gli hacker potrebbero riuscire ad “indovinare” la password del nostro ID Apple. Questo può accadere se utilizziamo password deboli o – errore gravissimo – riutilizziamo password utilizzate anche per altri servizi che siano stati oggetto precedenti attacchi, con furto delle credenziali degli utenti: è successo per esempio a Linkedin, Yahoo, Dropbox, e molti altri.

Consiglio di visitare l’ottimo sito https://haveibeenpwned.com realizzato da Troy Hunt (uno dei maggiori esperti mondiali di cyber security) per rendersi conto quanti siano i siti (anche famosi!) che sono stati violati.

In questo articolo spiego perché riutilizzare le stesse password è una pessima abitudine.

Oppure, ancora, l’account potrebbe essere violato se l’hacker riesce ad indovinare le domande di sicurezza (quelle che ci viene chiesto di impostare per il recupero delle password). In questo altro articolo spiego perchè sono pericolose e come fare per non doverle usare.

COSA SUCCEDE SE PAGO IL RISCATTO?

Chi ci ha bloccato il Mac o l’iPhone l’ha fatto a scopo estorsivo: per chiederci un riscatto. Ed infatti ci indica un indirizzo email a cui scrivere per richiedere lo sblocco. Gli indirizzi email che potrebbero comparire possono essere diversi: nei casi che ho trattato direttamente erano: unlock.device@gmx.com e help.apple.us@gmail.com, ma in altri casi sono stati utilizzati: apple.help@gmx.com, apple.pass@mail.com, help.apple@gmail.com e helpappledevice@gmail.com. Scrivendo a questi indirizzi, si riceverà una risposta con annessa richiesta di riscatto, in genere di poche centinaia di euro, da pagare in Bitcoin al wallet che viene indicato. Questo è un esempio di email di risposta, che ho ricavato da un forum online dove un utente colpito dal blocco, chiede aiuto ad altri utenti:

“Hello! Your device is locked. To activate the device.

Pay 50$ to the Bitcoin Address: 1PwddSoBysxSvdRXS6w3GsLmPLAhGUbmPz

Buy bitcoins: https://localbitcoins.net

How to buy bitcoins? https://localbitcoins.net/guides/how-to-buy-bitcoins

After payment inform us, we will send passcode your device.

If payment is not received within 24 hours, your device will be blocked.”

Ovviamente, anche pagando il riscatto, non si ha nessuna garanzia di avere il codice di sblocco. Sembra infatti che per questo tipo di ricatto, la percentuale di “affidabilità” dei cybercriminali sia molto più bassa di quella che si riscontra per i Ransomware “classici” (dove è circa pari all’80%). Sconsiglio quindi di pagare, anche per non alimentare una criminalità in espansione.

COME FARE PER SBLOCCARE IL DISPOSITIVO?

Possiamo intervenire, ma dobbiamo farlo in fretta, perché chi ci ha bloccato l’ID Apple è in possesso delle nostre credenziali di accesso, quindi potrebbe anche:

- Inizializzare il dispositivo, cancellando tutti i dati (ritorna alle impostazioni “di fabbrica”).

- Bloccare anche altri dispositivi collegati allo stesso ID Apple.

Se gli hacker NON hanno (ancora…) cambiato la password dell’ID Apple, possiamo ancora riuscire ad accedere al nostro iCloud (ovviamente usando un altro computer) attraverso il link: https://www.icloud.com oppure seguendo le istruzioni di Apple: “Per ripristinare la password e ottenere di nuovo l’accesso all’ID Apple“.

Ma questa opzione ha scarsa probabilità di avere successo, perché è molto facile che gli hacker abbiano modificato la password ed anche le domande di sicurezza e l’indirizzo email di recupero. In questo caso non si può neppure fare un hard reset dell’iPhone, mettendolo in modalità DFU (Device Firmware Update), perché comunque ci verrà richiesta la password dell’ID Apple. E per lo stesso motivo non potrà essere usato il restart in “Recovery Mode” (Cmd+R) su un computer Mac.

A questo punto non ci resta che rivolgersi all’assistenza Apple. Consiglio di andare direttamente in un Apple Store: alla data di questo articolo ce ne sono 16 in Italia: qui l’elenco completo. Dovremo dimostrare che siamo i veri proprietari del dispositivo ed i Genius di Apple ce lo sbloccheranno.

Nel caso dell’amico (che ho citato in premessa) siamo riusciti a non perdere nessun dato, ma nella maggior parte dei casi ci troveremo con un dispositivo resettato, ma almeno riutilizzabile.

COME FARE PER NON CADERE IN QUESTE TRUFFE?

La frase che sempre uso, soprattutto durante i miei corsi di formazione, è sempre la stessa: “USARE LA TESTA“. Perché, come ho spiegato precedentemente, questi attacchi hanno successo grazie al Phishing, che rappresenta il principale vettore di diffusione di malware, sia a livello privato che aziendale. Ne parlo in questo articolo: “Attacco hacker alla Farnesina: parliamo di Phishing“.

In pratica: siamo noi stessi a fornire ai cybercriminali i nostri dati!

Evitiamo quindi di cliccare sui link presenti nelle mail, di esporre le nostre credenziali e di scriverle in risposta a chi ce le chiede.

Da Apple non ci verrà mai richiesto di fornire tramite email dati personali o dati riservati relativi all’account (come password o numeri di carte di credito): se qualcun altro lo fa, dobbiamo subito insospettirci. Apple stessa ha predisposto nel suo sito una pagina di supporto ove dà utili consigli per evitare questi incidenti (sempre più frequenti).

Vi ricordo che l’unico URL usato da Apple per la gestione degli ID Apple è esclusivamente questo: https://appleid.apple.com/. Nessun altro!

È importante poi impostare password complesse ed univoche.

Ma soprattutto: attiviamo l’AUTENTICAZIONE A DUE FATTORI per il nostro ID Apple. Questa opzione è fortemente consigliata da Apple e rappresenta oggi lo strumento più efficace per “blindare” i propri account.

Come spiego in quest’articolo, con l’autenticazione a due fattori (2FA) per accedere all’ID Apple, oltre la password si dovrà inserire un codice di 6 cifre, che viene inviato ad uno degli altri dispositivi Apple in nostro possesso e collegati allo stesso ID Apple. Inoltre non dovremo più impostare le “famigerate” domande di sicurezza.

Consiglio di utilizzare l’Autenticazione a due fattori non solo per l’ID Apple, ma anche per tutti gli account dove abbiamo dati importanti, per esempio: Dropbox, Google, Microsoft, LinkedIn, Twitter, Yahoo, PayPal, Amazon, ecc.

CONCLUSIONI

Questi attacchi non sono causati da vulnerabilità del sistema Apple, che anzi può essere molto sicuro, se usato nel modo giusto (quindi con l’autenticazione a due fattori).

Purtroppo gli utenti Apple hanno la convinzione che i sistemi Apple siano intrinsecamente più sicuri e per questo tendono ad essere meno attenti.

Questa convinzione è sostanzialmente vera, ma non dobbiamo comunque “abbassare la guardia” e dimenticarci di usare la testa.

Anche la porta blindata migliore del mondo non serve a nulla se siamo noi ad aprire la porta ai ladri!

© Copyright 2017 Giorgio Sbaraglia

All rights reserved.