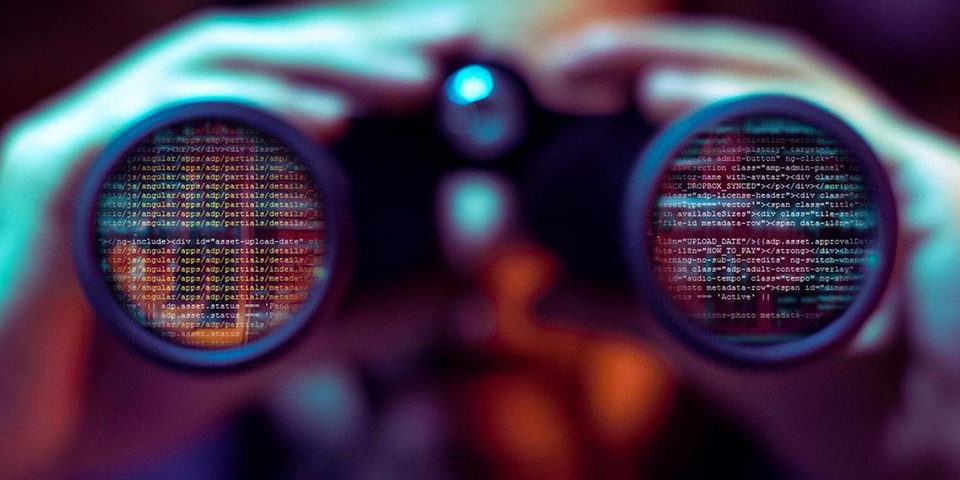

Sempre più spesso si sente parlare di Spyware, una minaccia oggi molto attuale che colpisce soprattutto gli smartphone. Questi nostri dispositivi contengono tante informazioni e ci accompagnano in ogni momento della nostra vita, quindi per il cybercrime (ma non solo!) può essere più utile spiarli piuttosto che rubarli. Leggi tutto “Gli Spyware: cosa sono e come difendersi”